2022年現在、Webサイト全体で約4割、CMS全体では約6割と圧倒的なシェア率を誇っているのがWordPress(ワードプレス)です。

WordPressがここまで利用されている理由には、無料で自由に使えるライセンス形態やサイトの管理のしやすさ、拡張性の良さ、ユーザーが多い故の情報の豊富さなど、色々なものが挙げられますが、その反面、ネックになるのがセキュリティリスクです。

WordPressを使っているとどんなセキュリティリスクが付きまとうのか。この記事ではWordPressに迫るセキュリティリスクとその対策について完全解説します。

WordPressに迫るセキュリティリスク

冒頭で述べたように、WordPressは便利さの反面、セキュリティが弱いという声も少なくありません。

WordPressが他のCMSと比較してセキュリティ面が弱いと断言できる明確なソースはありませんが、実際にWordPressを利用していて被害を受けてしまった実例は、官公庁から有名企業、もちろん個人運営のサイトまで数多く存在します。

以下でWordPressのセキュリティリスクを見ていきます。

不正アクセス

WordPressの管理画面やデータベースに不正アクセスされ、情報の改ざんや機密情報の窃盗などが行われてしまうリスクです。

不正アクセスする方法には、色々なものがありますが最も単純なものだとパスワード等の単純さゆえの突破から、WordPressの脆弱性を突いたものなどが挙げられます。

サイト改ざん

上の不正アクセスと繋がっていますが、不正アクセスされた結果、サイトを不正に改善され、サイトにアクセスしたユーザーを別の悪質な詐欺サイトなどに誘導したり、マルウェアをダウンロードするようにされてしまうリスクもあります。また、スパムメール送信の踏み台として利用されてしまうケースも数多く存在します。

サイト管理者には全くその気がなくとも、結果的に意図せぬ形で犯罪行為への加担にも繋がるので、非常に注意が必要となります。

セキュリティリスクを防ぐ対策

上で見てきたように、WordPressに迫るセキュリティリスクはたくさん存在し、それらがどれも甘く見てはいけない事例となっています。

次にそれらのセキュリティリスクを防ぐための具体的な対策を紹介します。

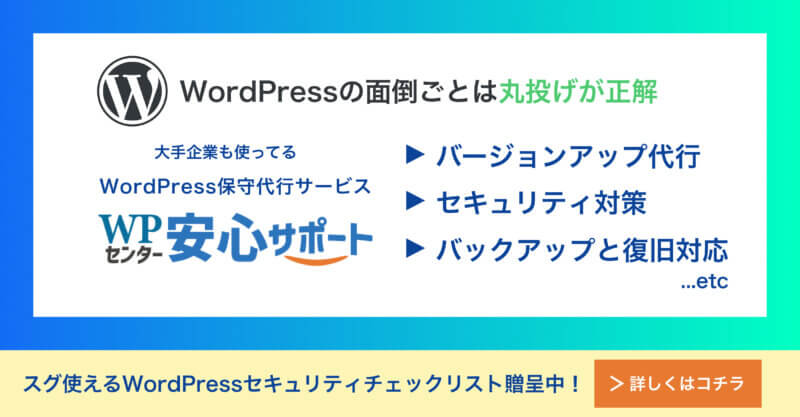

WordPressのアップデートを適切に行う

WordPressは定期的にアップデートが行われており、大規模なアップデートをメジャーアップデート、小規模なものをマイナーアップデートとしています。

これらのアップデートでは、機能面の進化だけでなくセキュリティ対策の更新も膨大に含まれているので、アップデートの適用は最も基本的かつ重要なセキュリティ対策となります。

注意が必要なのが、メジャーアップデートの自動更新をオフにしている場合、自動更新が行われないので場合によってはずっと古いバージョンのままになっている可能性があります。

WordPressのバージョン3.7から4.0までに対するセキュリティアップデートは2022年12月1日を持って終了すると発表されているので、万が一このようなだいぶ古いバージョンのWordPressを使い続けているサイトは、早急にアップデートを行う必要があります。

テーマやプラグインのアップデートを行う

上のWordPressのアップデートと同様、テーマやプラグインも適切にアップデートを行う必要があります。

また、テーマやプラグインによっては更新が年単位でストップしているものも少なくありません。このようなテーマやプラグインを使い続けていると、やはりセキュリティリスクも格段に増えてしまうので、使用を止めた方がいいでしょう。

特に無料テーマや無料プラグインはアナウンスなく、密かに開発が終了してしまうケースも少なくないため、しばらく更新をしていないと感じた際には、最終更新日を確認して下さい。

過去にあった被害実例でも、古いプラグインを使用していた故に、国内官公庁が管轄するサイトが改ざんされてしまった事例があるため、テーマやプラグインのバージョンも甘く見てはいけません。

野良テーマや野良プラグインの導入は慎重に

管理画面からインストールできるテーマやプラグインを公式テーマや、公式プラグインと呼び、これらが登録されている場所を公式テーマディレクトリや公式プラグインディレクトリと呼びます。

その反対に、開発者のホームページなどからファイルをダウンロードし、自分でアップロードしてインストールするものを通常「野良テーマ」や「野良プラグイン」と呼びます。

非常に人気の高い無料テーマのCocoonも、野良テーマに該当するため、特にテーマの場合は、公式よりも野良の方が使い勝手が良いものが多いと言えますが、やはりこれらの野良テーマや野良プラグインを導入する際は慎重になる必要があります。

Cocoonのような莫大な人気を誇っているものであれば、その利用数は安全性は担保されていると言えますが、利用数の極めて少ない野良テーマなどの導入は慎重になり、少しでも安全性が不明確な場合には導入を避ける方がいいでしょう。

理由は言うまでもなく、野良テーマや野良プラグインの中には、悪意のあるプログラムが含まれているものも少なくないからです。

アカウント情報の適切な管理

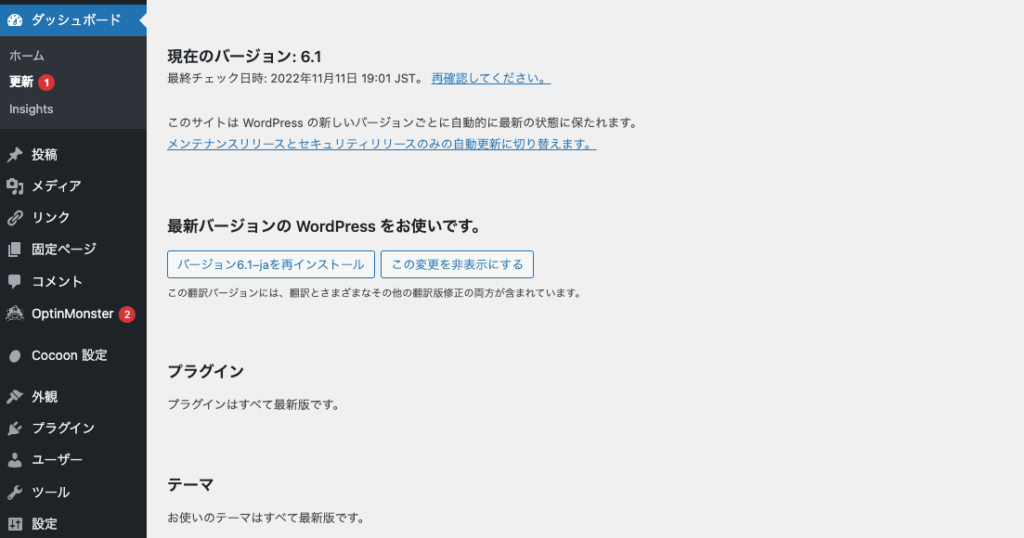

WordPressの管理画面にログインするためのユーザー名やパスワードを簡単に突破されないものにしておくのもまた、基本的ですが重要なセキュリティ対策になります。

ログインページにIDとパスワードをプログラムを使って片っ端から入力してログインを試みる手口を「総当り攻撃」と呼びますが、WordPressの総当り攻撃は思っている以上に行われています。

理由はサイトのURLの後に「/wp-login.php」と入力すれば、ログイン画面にアクセスできてしまうため、誰でも簡単に入り口まではたどり着けるからです。

そのため、ログイン情報を「admin」や「password」、「123456」など単純なものにしている方はすぐに変更して下さい。

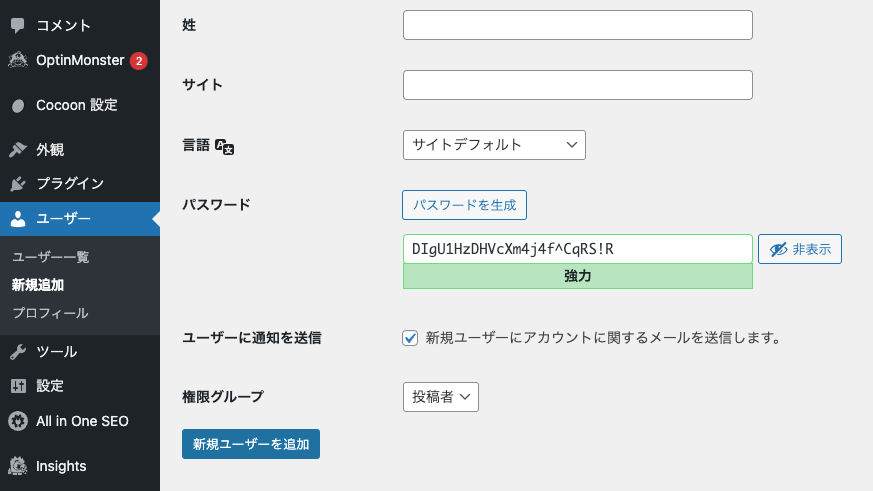

複数人での管理はユーザー追加で

サイトを複数人で運営している場合には、IDやパスワードを全員で使い回すのではなく、ユーザーの追加を行う方が漏洩のリスクが少ないです。

また、外部のライターや編集者に記事の更新を依頼している場合には、権限グループを「寄稿者」や「投稿者」、「編集者」までに留めることによって、そのユーザーアカウントでできる行為に制限を掛けられるので、万が一の誤操作も防げます。

ユーザーの追加方法は、管理画面左側のサイドバーの「ユーザー」→「新規追加」から行います。

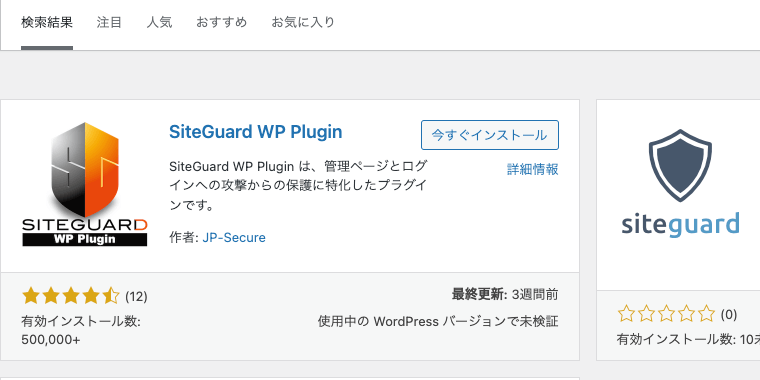

セキュリティプラグインの導入

上で紹介した基本的なセキュリティ対策を徹底した上で、さらにセキュリティを強固にしたい場合には、セキュリティプラグインの導入が良いでしょう。

セキュリティプラグインの有名なものには「SiteGuard WP Plugin」などがあり、以下のような機能を持っています。

- 管理画面のアクセス制限

- ログインURLの変更

- 不正ログイン履歴のチェック

個人情報を扱っているサイトなど、セキュリティ面がかなり重要になってくるサイトの場合は、セキュリティプラグインの導入も検討していいでしょう。

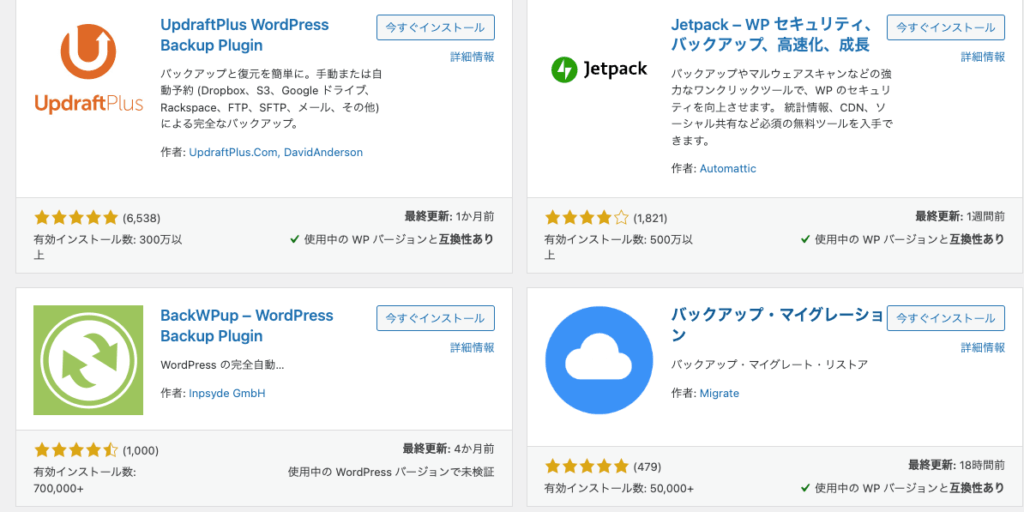

定期的なバックアップ

セキュリティ対策というよりも、むしろ万が一不正アクセスされてしまった時の対策になりますが、定期的なバックアップもまた、重要です。

バックアップを取っておくことで、万が一サイトが改ざんされてしまったとしても、改ざんが行われる以前の状態に戻せるので、リスクヘッジの意味でバックアップは重要になってきます。

バックアップの取得方法には、「BackWPUp」などのプラグインを利用する方法から、レンタルサーバーの機能を使うやり方まで色々ありますが、いずれの方法でもバックアップが適切に取れていれば問題ありません。

まとめ

WordPressに迫るセキュリティリスクとその対策法について解説しました。前述したように、WordPressが他のCMSに比べてセキュリティ面が弱いといった明確なソースはありませんが、他のCMSに比べてシェア率が圧倒的に高い上、利用者にはWebのセキュリティ対策に明るくない初心者もたくさん存在しているため、どうしてもセキュリティリスクが高くなるのは避けられないからです。

大切なのは、安易にWordPressはセキュリティが弱いからと避けるのではなく、WordPressに迫るセキュリティリスクを正しく理解した上で、アップデートを適切に行い、配布元が怪しいテーマやプラグインの導入は避けるなどを心がけることです。

こういった基本的なセキュリティ対策を徹底するだけでも、WordPressに迫るほとんどのセキュリティリスクは防げます。そうした上で、さらに個人情報を扱うサイトなどはセキュリティ対策のプラグインの導入で、より安全性が担保されます。

「WordPressの保守には万全を期したい」「専門知識がないから外注したい」という方はWPセンターにお任せください。